- 品牌

- 思驰

- 型号

- 定制

随着科技的飞速发展,芯片在现代电子设备中扮演着至关重要的角色,从智能手机、电脑到工业控制系统、航空航天设备,芯片无处不在。然而,芯片的安全性问题也日益凸显,芯片解密技术不断发展,给芯片的知识产权保护和信息安全带来了严重威胁。为了应对这一挑战,现代芯片设计中采用了多种防解密技术,以保护芯片的机密信息和功能不被非法获取和篡改。PUF技术利用芯片制造过程中的细微差异,根据这些差异生成单独标识码或密钥。由于每个芯片的制造过程都是单独的,因此生成的标识码或密钥也具有单独性,难以被复制。PUF技术可以用于芯片的身份认证、密钥存储等方面,为芯片提供了额外的安全保障。通过故障注入技术破解芯片加密,需要精确控制电压脉冲的时序参数。潍坊IC程序解密价格

安全隔离技术可以将芯片内部的不同功能模块进行隔离,防止一个模块的攻击影响到其他模块。例如,在智能卡芯片中,将存储器总线加密(Bus Encryption)技术应用于不同的功能模块之间,使数据以密文方式传输,即使某个模块被攻击,攻击者也无法获取其他模块的敏感信息。随着解密技术的不断发展,防解密技术也面临着越来越大的挑战。解密者不断寻找新的攻击方法和漏洞,试图突破芯片的防护。例如,近年来出现的侧信道攻击、错误注入攻击等新型攻击方法,对传统的防解密技术构成了严重威胁。长沙飞行汽车解密有限公司IC解密在电子产品的复制和维修中扮演着关键角色。

安全熔断丝是早期芯片中常用的一种防解密技术。它通过在芯片内部设置一个熔断丝,当芯片被非法访问或试图解密时,熔断丝会被熔断,从而禁止对芯片数据的访问。早期的安全熔断丝很容易被定位和攻击,例如通过紫外线擦掉熔丝或使用激光切断熔丝的感应电路。为了提高安全性,后来的芯片制造商将安全熔断丝做成存储器阵列的一部分,使其与主存储器共享控制线,用相同的工艺制造,难以被定位。但这种方法仍然存在被破解的风险,如通过非侵入式攻击组合外部信号使熔断位处于不被正确读出的状态。

代码混淆是一种通过改变代码的结构、变量名、函数名等,使代码难以理解和分析的技术。代码混淆可以增加解密者对芯片程序代码的理解难度,延长解密时间。常见的代码混淆技术有插入无用代码、重命名变量和函数、控制流混淆等。例如,在代码中插入一些无用的指令,使解密者在分析代码时需要花费更多的时间和精力来区分有用代码和无用代码。防调试技术可以防止解密者使用调试工具对芯片进行调试和分析。常见的防调试技术有检测调试器的存在、干扰调试器的操作、限制调试器的功能等。例如,芯片可以通过检测调试接口的状态来判断是否有调试器连接,一旦检测到调试器连接,芯片可以采取相应的措施,如停止运行、去除关键数据等。芯片解密服务可以帮助客户快速了解竞争对手的产品特点和优势。

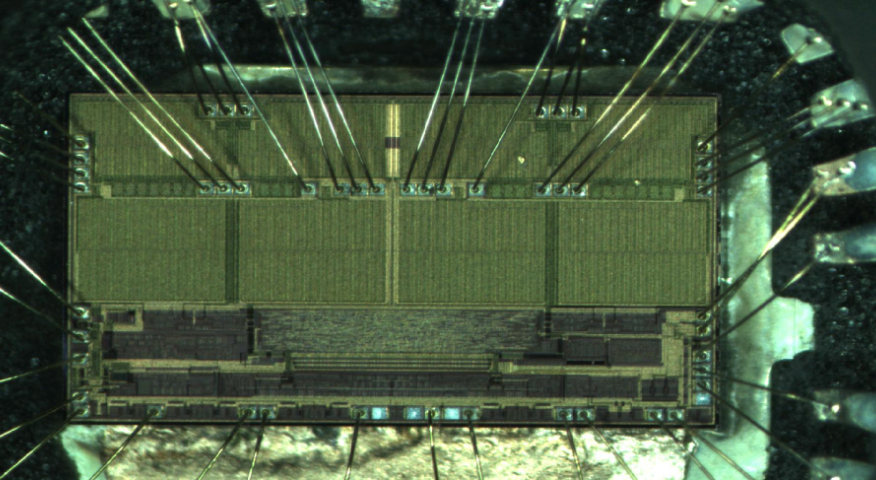

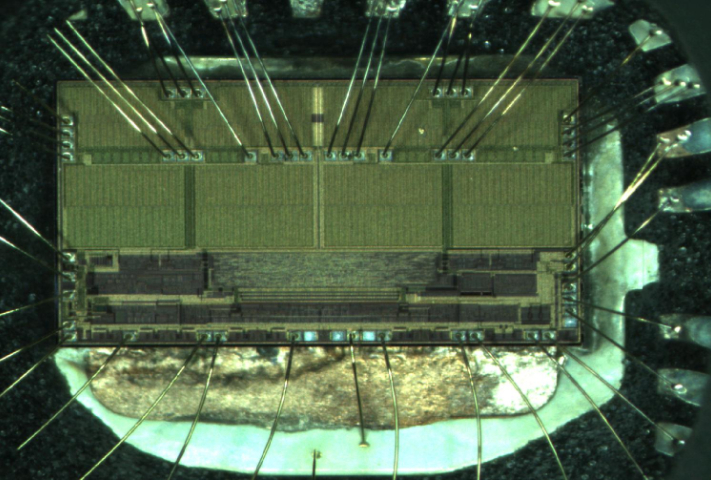

芯片解密,简单来说,就是将已加密的芯片变为不加密的芯片,进而使用编程器读取程序出来。芯片加密通常采用多种方式,如设置加密锁定位、加密字节,利用复杂的加密算法对程序进行加密等。这些加密措施旨在防止未经授权的访问和复制,保护芯片设计者的知识产权。芯片解密所具备的条件主要有两个方面。一是需要具备一定的专业知识,包括芯片架构、编程语言、加密算法等方面的知识,只有了解这些基础知识,才能深入分析芯片的加密机制,找到破解的方法。二是必须拥有读取程序的工具,编程器是常用的工具之一,但并非所有编程器都具备读取加密芯片程序的功能,有时为了解密特定芯片,还需要开发专门的编程器。芯片解密服务提供商常面临道德困境,需在技术进步与伦理责任间做出选择。济南DSP解密工具

芯片解密服务可以帮助客户快速了解竞争对手的产品技术。潍坊IC程序解密价格

TRNG输出的随机数是基于物理随机现象或过程产生的,具有高度的随机性和不可预测性。在芯片中,TRNG生成的随机数可以用于数据加密、地址算法等,增加解密的难度。例如,在加密算法中使用TRNG生成的随机数作为密钥,可以使加密后的数据更加难以破解。加密算法是软件层面防解密的重要技术之一。常见的对称加密算法有AES(高级加密标准)、DES(数据加密标准)、SM4等,非对称加密算法有RSA、ECC(椭圆曲线加密)等。这些加密算法可以对芯片中的程序代码、数据等进行加密处理,只有拥有正确密钥的用户才能解密和访问。例如,在芯片的程序存储器中,使用AES算法对程序代码进行加密,在芯片启动时,通过解密算法将程序代码解密后执行。潍坊IC程序解密价格

- 保定国产芯片解密方案 2025-11-17

- 珠海高级芯片解密软件 2025-11-16

- 大连高级芯片解密多少钱 2025-11-15

- 哈尔滨电磁炉电源驱动解密方案 2025-11-15

- 绍兴汽车芯片解密软件 2025-11-15

- 石家庄md5芯片解密方案 2025-11-15

- 天津bq28z610芯片解密解码 2025-11-14

- 南京DSP解密软件 2025-11-14

- 烟台英飞凌芯片解密方法 2025-11-14

- 武汉芯片解密报价 2025-11-14

- 南京dsPIC30FXX解密公司排行 2025-11-14

- 深圳汽车芯片解密智能终端设备 2025-11-13