- 品牌

- 思驰

- 型号

- 定制

安全启动是确保芯片在启动过程中不被篡改和攻击的重要技术。在安全启动过程中,芯片会对启动代码进行完整性检查和身份认证,只有通过检查和认证的启动代码才能被执行。例如,芯片可以使用数字签名技术对启动代码进行签名,在启动时验证签名的有效性,如果签名无效,则拒绝执行启动代码。访问控制技术可以限制对芯片内部资源的访问权限,只有经过授权的用户才能访问特定的资源。常见的访问控制技术有用户认证、权限管理、加密通信等。例如,芯片可以通过用户认证技术验证用户的身份,根据用户的权限级别授予其访问不同资源的权限。芯片解密过程中,热成像分析可揭示芯片运行时的局部热点分布特征。中山英飞凌芯片解密方法

芯片解密技术在电子工程领域的应用普遍而深入,它不仅有助于开发者获取芯片内部的程序代码,进行二次开发或修复故障,还在多个具体领域发挥着重要作用。在智能家居系统中,芯片解密技术使得设备能够更加智能地感知和响应环境变化。例如,智能摄像头通过搭载先进的芯片,并经过解密技术的优化,能够实时分析视频画面,识别出家庭成员、陌生人以及异常行为。当检测到陌生人闯入时,摄像头能够立即向主人发送警报,提高家庭安全性。同时,智能温控系统借助解密后的芯片,能够根据室内外温度、人员活动情况等因素,自动调节空调和暖气的工作模式,以达到节能和舒适的很好平衡。天津NEC解密团队芯片解密技术可以帮助我们恢复丢失或损坏的芯片数据。

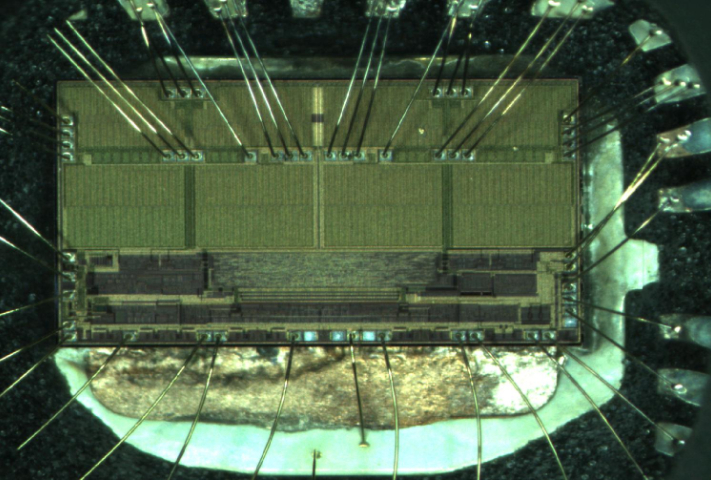

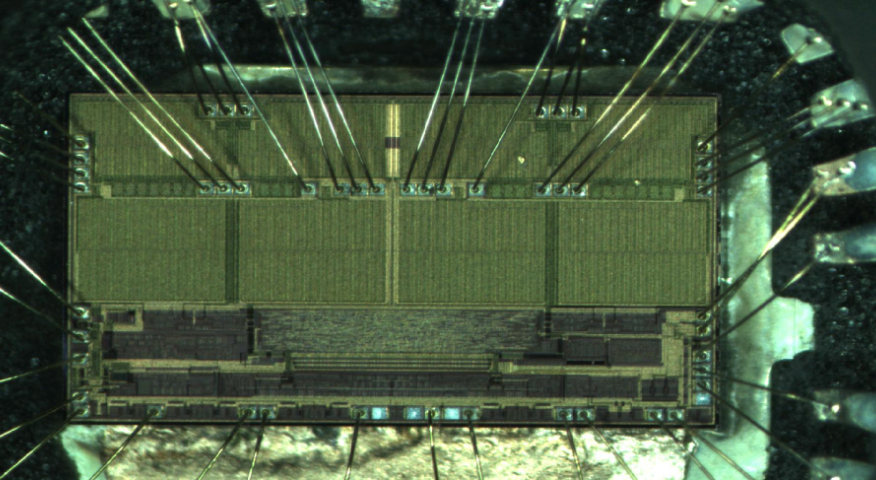

公司配备了国际先进的系列技术解析设备和专业用的算法解析软件。在芯片解密过程中,高倍显微镜和FIB(聚焦离子束设备)是常用的工具。高倍显微镜能够清晰地观察芯片的内部结构,帮助技术人员查找芯片的加密位置;FIB设备则可以精确地对芯片进行修改,如改变加密线路,将加密芯片变为不加密状态。此外,公司还拥有先进的编程器等设备,确保能够高效、准确地读取芯片内部的程序。这些先进的设备为思驰科技的芯片解密工作提供了有力的支持,使其能够在短时间内完成复杂的解密任务。

芯片解密成本受到多种因素的影响,包括研发费用与技术实力、芯片类型与解密难度、解密技术与设备投入、市场供需关系与竞争态势以及法律法规与知识产权保护等。这些因素相互交织、共同作用,形成了复杂的芯片解密成本体系。对于芯片解密服务提供商而言,要降低解密成本、提高竞争力,就需要综合考虑以上因素,采取有效的优化策略。同时,也需要保持对新技术、新市场的敏锐洞察力和创新精神,不断推动解密技术的升级和服务的创新,以满足客户日益增长的需求和期望。在未来的发展中,随着科技的不断进步和市场的不断变化,芯片解密成本体系也将不断演变和完善。我们期待看到更多完善的解密服务提供商涌现出来,为科技创新和社会发展贡献更多的力量。硬件木马检测与芯片解密存在技术交集,需建立联合防御机制。

在科技日新月异的现在,芯片解密技术已经成为众多企业和科研机构解开技术壁垒、实现创新突破的重要手段。然而,在芯片解密领域,单片机解密与普通芯片解密之间存在着明显的差异。单片机,又称微控制器(MCU),是一种集成了处理器(CPU)、存储器、输入输出接口等功能的微型计算机。由于其体积小、功耗低、功能强等特点,单片机被普遍应用于各种智能设备中。然而,随着单片机技术的不断发展,其内部结构和加密机制也日益复杂。单片机解密,就是针对这些被加密的单片机,通过逆向工程技术,提取出其内部的关键信息,如程序代码、数据、算法等。IC解密过程中,我们需要对芯片进行非破坏性拆解和分析。上海加密芯片解密报价

芯片解密后的功能验证,需通过对比原始芯片的时序特性实现精确复现。中山英飞凌芯片解密方法

芯片解密的技术原理主要包括以下几个方面:硬件分析:利用电子显微镜、逻辑分析仪等高精度设备,对芯片进行物理层面的分析。通过观察芯片的电路布局、信号传输路径等,解密者可以初步了解芯片的内部结构和工作原理。软件反编译:通过反汇编工具、调试器等软件工具,对芯片中的程序代码进行逆向分析和提取。这一过程需要解密者具备深厚的计算机编程和逆向工程知识,以便准确理解代码的功能和逻辑结构。电磁辐射分析:芯片在执行不同指令时,会产生不同的电磁辐射特性。解密者可以利用这一特性,通过监测芯片的电磁辐射来提取关键信息。这种方法通常用于解开高度加密的芯片。过错产生技术:通过施加异常工作条件,如电压冲击、时钟冲击等,使芯片内部的保护机制失效或产生错误操作,从而获取额外的访问权限和信息。中山英飞凌芯片解密方法

- 保定国产芯片解密方案 2025-11-17

- 珠海高级芯片解密软件 2025-11-16

- 大连高级芯片解密多少钱 2025-11-15

- 哈尔滨电磁炉电源驱动解密方案 2025-11-15

- 绍兴汽车芯片解密软件 2025-11-15

- 石家庄md5芯片解密方案 2025-11-15

- 天津bq28z610芯片解密解码 2025-11-14

- 南京DSP解密软件 2025-11-14

- 烟台英飞凌芯片解密方法 2025-11-14

- 武汉芯片解密报价 2025-11-14

- 南京dsPIC30FXX解密公司排行 2025-11-14

- 深圳汽车芯片解密智能终端设备 2025-11-13