- 品牌

- 思驰

- 型号

- 定制

TRNG输出的随机数是基于物理随机现象或过程产生的,具有高度的随机性和不可预测性。在芯片中,TRNG生成的随机数可以用于数据加密、地址算法等,增加解密的难度。例如,在加密算法中使用TRNG生成的随机数作为密钥,可以使加密后的数据更加难以破解。加密算法是软件层面防解密的重要技术之一。常见的对称加密算法有AES(高级加密标准)、DES(数据加密标准)、SM4等,非对称加密算法有RSA、ECC(椭圆曲线加密)等。这些加密算法可以对芯片中的程序代码、数据等进行加密处理,只有拥有正确密钥的用户才能解密和访问。例如,在芯片的程序存储器中,使用AES算法对程序代码进行加密,在芯片启动时,通过解密算法将程序代码解密后执行。IC解密在电子产品的逆向设计和优化中需要注重细节和精度。甘肃高级芯片解密

随着科技的飞速发展,芯片在现代电子设备中扮演着至关重要的角色,从智能手机、电脑到工业控制系统、航空航天设备,芯片无处不在。然而,芯片的安全性问题也日益凸显,芯片解密技术不断发展,给芯片的知识产权保护和信息安全带来了严重威胁。为了应对这一挑战,现代芯片设计中采用了多种防解密技术,以保护芯片的机密信息和功能不被非法获取和篡改。PUF技术利用芯片制造过程中的细微差异,根据这些差异生成单独标识码或密钥。由于每个芯片的制造过程都是单独的,因此生成的标识码或密钥也具有单独性,难以被复制。PUF技术可以用于芯片的身份认证、密钥存储等方面,为芯片提供了额外的安全保障。中山NEC解密智能终端设备芯片解密服务提供商常面临道德困境,需在技术进步与伦理责任间做出选择。

在电子产品设计过程中,往往需要对现有的芯片进行二次开发或优化,以满足特定的功能需求或性能要求。然而,当芯片被加密时,开发者无法直接获取芯片内部的程序代码和数据,这无疑增加了开发的难度和成本。此时,芯片解密技术就显得尤为重要。通过解密芯片,开发者可以获取芯片内部的程序代码和数据,进而进行二次开发和优化,提高产品的性能和竞争力。例如,在汽车电子领域,许多控制器芯片都采用了加密技术来保护其内部程序和数据。然而,随着汽车功能的不断增加和性能要求的不断提高,对控制器芯片的二次开发和优化变得尤为迫切。通过芯片解密技术,开发者可以获取控制器芯片内部的程序代码和数据,进而对其进行优化和改进,提高汽车的性能和安全性。

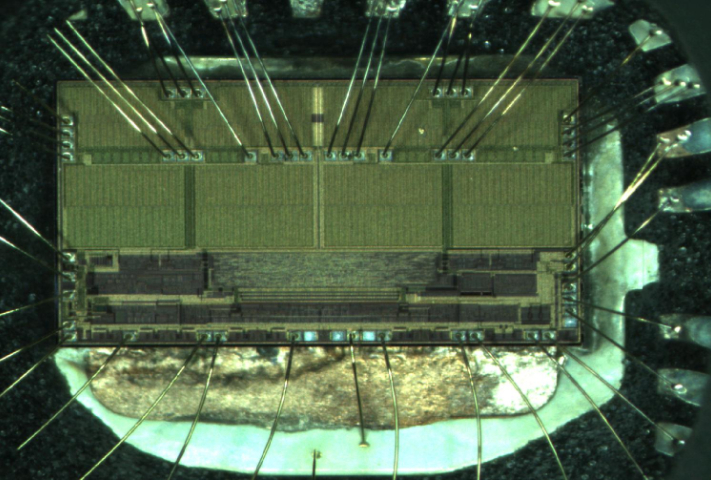

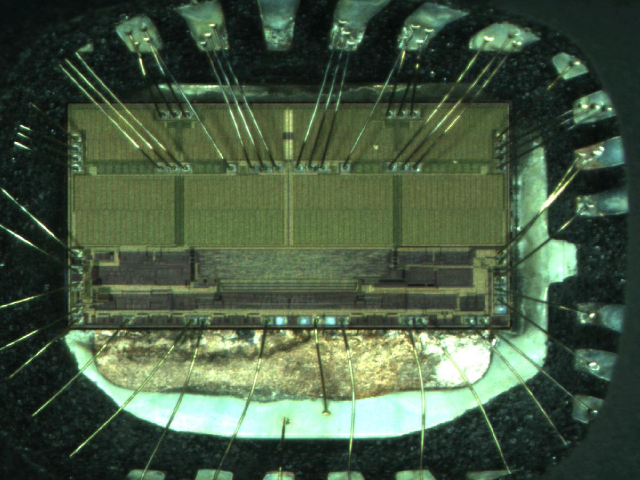

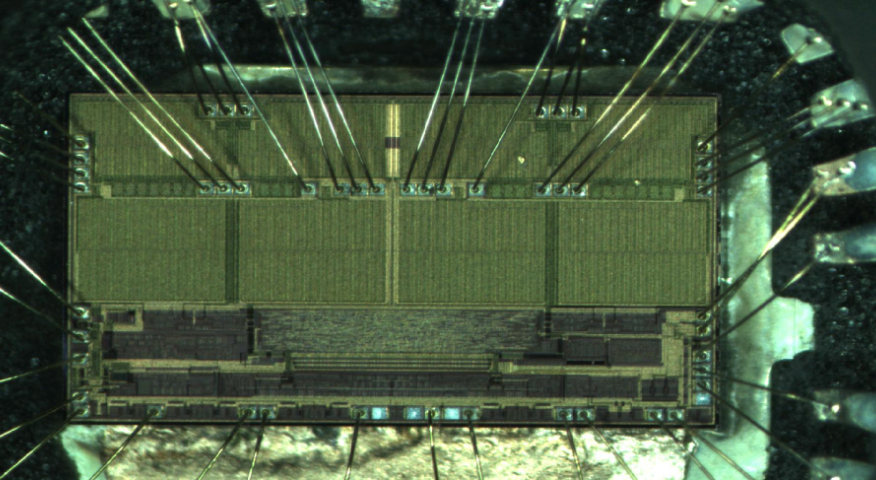

紫外线攻击(UV攻击)主要针对OTP(一次可编程)芯片。利用紫外线照射芯片,使加密的芯片变成不加密的芯片,然后用编程器直接读出程序。OTP芯片的封装有陶瓷封装的一半会有石英窗口,可直接用紫外线照射;如果是用塑料封装的,则需要先将芯片开盖,将晶圆暴露以后才可以采用紫外光照射。由于这种芯片的加密性比较差,解密基本不需要任何成本,所以市场上这种芯片解密的价格非常便宜。很多芯片在设计时存在加密漏洞,攻击者可以利用这些漏洞来攻击芯片,读出存储器里的代码。例如,利用芯片代码的漏洞,如果能找到连续的FF这样的代码就可以插入字节,来达到解密的目的。还有的芯片在加密后某个管脚再加电信号时,会使加密的芯片变成不加密的芯片。芯片解密服务可以帮助客户快速了解竞争对手的产品特点和优势。

在物联网与智能家居领域,芯片解密服务同样具有普遍的应用价值。随着物联网技术的不断发展,智能家居产品日益普及。为了确保智能家居产品的稳定性和安全性,企业需要对其中的芯片进行深入的分析和测试。芯片解密服务可以帮助企业快速了解芯片的内部结构和功能特点,为智能家居产品的研发、制造和维护提供有力的技术支持。此外,通过解密竞争对手的芯片,企业还可以了解物联网技术的发展趋势和市场动态,为自身的产品创新提供有益的参考。通过故障注入技术破解芯片加密,需要精确控制电压脉冲的时序参数。长沙加密芯片解密厂家

通过X射线成像技术破解芯片物理层结构,需解决高能辐射对样品的损伤。甘肃高级芯片解密

在科技日新月异的现在,芯片解密技术作为电子工程领域的一项重要技术,正逐渐受到越来越多的关注。随着科技的不断发展,芯片设计也在不断更新和变化。新的加密算法、防护机制和硬件结构不断涌现,使得解密技术需要不断跟进和适应新的变化。解密者需要密切关注芯片设计的发展趋势和技术动态,及时了解新的加密算法和防护机制的工作原理和特点。同时,解密者还需要不断学习和掌握新的电子工程知识和技术,以应对新的挑战和需求。然而,这一过程往往耗时费力且成本高昂,对于解密者来说是一项巨大的挑战。甘肃高级芯片解密

- 保定国产芯片解密方案 2025-11-17

- 珠海高级芯片解密软件 2025-11-16

- 大连高级芯片解密多少钱 2025-11-15

- 哈尔滨电磁炉电源驱动解密方案 2025-11-15

- 绍兴汽车芯片解密软件 2025-11-15

- 石家庄md5芯片解密方案 2025-11-15

- 天津bq28z610芯片解密解码 2025-11-14

- 南京DSP解密软件 2025-11-14

- 烟台英飞凌芯片解密方法 2025-11-14

- 武汉芯片解密报价 2025-11-14

- 南京dsPIC30FXX解密公司排行 2025-11-14

- 深圳汽车芯片解密智能终端设备 2025-11-13