- 品牌

- 联想,SolidWorks,NX,CATIA,达索,拓思,T

- 服务内容

- 软件开发,软件定制,技术开发,管理系统,软件外包

- 版本类型

- 企业版

- 适用范围

- 企业用户

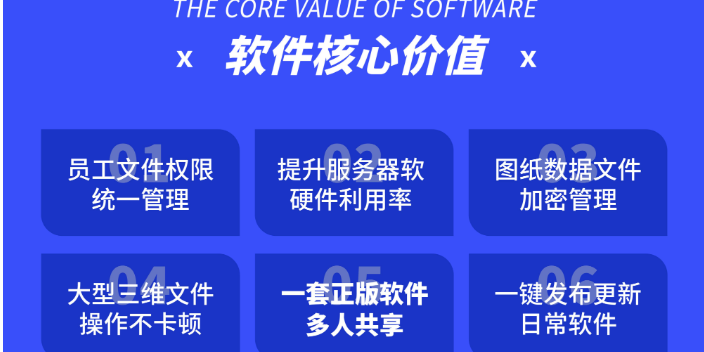

随时实地办公只是共享云桌面软件的基本功能,安全可靠、降本增效、绿色节能,更是云桌面的大招。云桌面支持web浏览器、PC、瘦客户机、手机、Pad等多种设备类型接入。支持对客户角色及权限、桌面镜像、桌面类型,以及策略设置进行云端一键式集中管理。多种外设、安全可靠桌面可兼容USB端口,支持打印机、扫描仪等多种外接设备。数据集中存储,前端传输图像和指令信息。每个客户都有自己的资源,可隔离内、外网,数据更安全。降本增效、绿色节能桌面部署周期缩短80%以上、故障排查速度加快8倍、节省运维成本40%以上。共享云桌面软件可以让用户更加灵活地安排工作时间和地点。徐州共享云桌面软件使用方法

共享云桌面软件具有多种明显优势。首先,它提供了高度的灵活性,用户可以随时随地访问自己的桌面,无需依赖特定的硬件设备。其次,云桌面可以实现集中管理,IT部门可以更轻松地进行软件更新、补丁管理和安全监控,降低了维护成本。此外,云桌面还支持多用户同时在线,促进了团队协作和信息共享。安全性方面,数据存储在云端,减少了因设备丢失或损坏而导致的数据泄露风险。同时,云桌面还可以根据用户需求进行弹性扩展,企业可以根据实际使用情况随时调整资源配置,避免了资源浪费。苏州自动化共享云桌面软件认真负责共享云桌面软件可以提高团队协作效率,减少沟通成本。

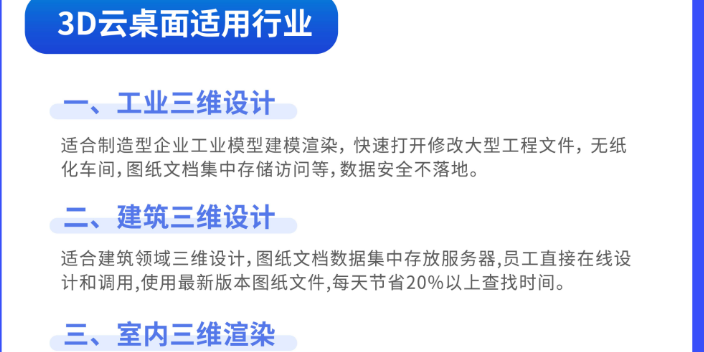

虚拟云桌面的智能应用场景:移动办公适合经常出差或流动办公的人员,可通过便携电脑、平板电脑和手机等设备随时随地接入云桌面。公共服务短期租用,随用随租。适合大型活动,提供电脑服务;适合电子教学,多媒体教学应用,桌面终端访问,多屏互动/管理,统一下发资源/电子考试/阅卷;适合企业有临时员工场景,可为临时员工提供云桌面,并做相应的策略配置,避免企业数据泄密。政企办公连锁企业场景,通过使用云桌面,实现云端集中管控,使企业的IT效率更加高效。

宋时的驿传有三个等级:步递、马递、急脚递。急脚递速度快,日行400里。即使在盛世大唐,号称神速的驿传“马上飞递”,每天也只行300里,如遇紧急情况,快不过每天800里。如果古人拥有咱们现代云桌面飙升移动办公效率,会不会创造出更加璀璨的文明呢?面对日益增加的移动、远程办公需求,云桌面完美地契合人们的要求,提供一种基于云计算的虚拟桌面服务,使得用户可以突破时间、地点、终端、应用的限制,随时随地接入到云端桌面办公。2021,让所有“打工人”都要说一句“真香”的云桌面,到底让办公变得有多便捷高效?云端协作更便捷,共享桌面体验升级。

云桌面比较大的一个优势是能够逼真的还原CAD和CAE模型显示体验,在应用云桌面过程中,用户基本感知不到真实的数据是在后台运行,前端是从云端传输过来的图片。第二大优势是安装软件较为简单,只需将CAD\CAE软件安装在云服务器上,通过管理程序,推送给需要的用户即可。不需要考虑同一台云服务器上安装软件的多少,理论上只要云服务器配置的硬件资源足够,软件种类不受限制。第三大优势就是多个用户可以同时登录同一台云服务器,云服务管理应用能够自动调节云服务器上的用户数量,根据当前登录用户占用资源的多少,自动将后进入的用户分配的空闲的云服务器上。独占云桌面的比较大优势是应用简单,每个独占云桌面本身就是一台虚拟的PC机,具有单独的MAC地址和IP地址,用户使用时能够独占一台云桌面,不需要与其他用户抢占资源,还能够根据软件对硬件资源的需求,建立不同的安装模板,实时调节后台云桌面资源。共享云桌面软件可以提供更好的远程办公体验。上海个性化共享云桌面软件使用方法

共享云桌面软件可以让多个用户同时使用同一台电脑。徐州共享云桌面软件使用方法

判断它是否属于“云桌面”,我们只需看当前客户端桌面运行的系统是否在服务端。由于RDS和VDI都是服务器集中式计算(Centralizedcomputing),所有桌面运行系统集中于服务器,都属于云桌面;而IDV和VOI都是客户端分布式计算(Distributedcomputing),各桌面运行系统分布在各客户端,都不属于云桌面。根据实际应用需求,把各种方案的优缺点:目前,国内某些厂家喜欢把某方案的缺点无限放大,然后和另外一个方案的优点超级放大做对比。于是我们可以看到这类的文章“VDI已死IDV时代来临?”、“VDI与IDV上演生死对决”等。徐州共享云桌面软件使用方法

为适应网络条件差异,共享云桌面软件采用多项优化技术:协议层面,通过压缩算法(如H.265)和差分传输(只传输画面变化部分)降低带宽占用至5Mbps以下;数据缓存技术将常用文件预加载至本地边缘节点,减少云端反复读取延迟。智能码流调控能根据实时网络质量(如4G/Wi-Fi抖动)动态调整画面分辨率(1080p→720p)和帧率(30fps→15fps)。此外,离线模式允许用户在断网时访问本地缓存文件,网络恢复后自动同步变更内容至云端。安全是共享云桌面的中心优势,其防护体系包含:传输层采用TLS 1.3加密通道,防止中间人攻击;存储层通过AES-256全盘加密保障静态数据安全;权限管理基于RBAC模型...

- 常州优势共享云桌面软件咨询报价 2026-04-28

- 上海质量共享云桌面软件服务电话 2026-04-28

- 浙江定制共享云桌面软件特点 2026-04-27

- 苏州制造共享云桌面软件产品介绍 2026-04-27

- 徐州购买共享云桌面软件产品介绍 2026-04-27

- 常州个性化共享云桌面软件特点 2026-04-27

- 常州购买共享云桌面软件使用方法 2026-04-27

- 优势共享云桌面软件哪里买 2026-04-27

- 徐州质量共享云桌面软件服务至上 2026-04-27

- 江苏多功能共享云桌面软件特点 2026-04-27

- 常州多功能共享云桌面软件产品介绍 2026-04-26

- 苏州共享云桌面软件哪里买 2026-04-26

- 安徽制造共享云桌面软件咨询报价 2026-04-26

- 徐州共享云桌面软件咨询报价 2026-04-26

- 徐州多功能共享云桌面软件哪里买 2026-04-26

- 苏州购买共享云桌面软件产品介绍 2026-04-26

- 福建便捷共享云桌面解决方案 05-05

- 宜兴一体机共享云桌面设计 05-05

- 滨湖区多功能共享云桌面哪里买 05-05

- 安徽云工作站云服务器方案 05-04

- 滨湖区稳定性共享云桌面哪家好 05-04

- 山东一体机共享云桌面优势 05-04

- 内蒙古CATIA共享 云服务器注意事项 05-04

- 重庆UG共享云服务器解决方案 05-04

- 福建自动化共享云桌面哪里买 05-04

- 浙江自动化共享云桌面价格 05-04