- 品牌

- 思科

- 型号

- 2960X

- 设备类型

- 网管交换机,千兆以太网交换机

- 传输模式

- 全/半双工自适应

- 工作协议

- 第二层交换机

- 是否支持网管功能

- 网管型交换机

- 端口结构

- 固定端口

- 产品认证

- 3C

- 厂家

- Cisco

- 有无内置防火墙

- 无

- 传输速率

- 1000Mbps

- 端口数

- 16口-48口

- 质保

- 一年

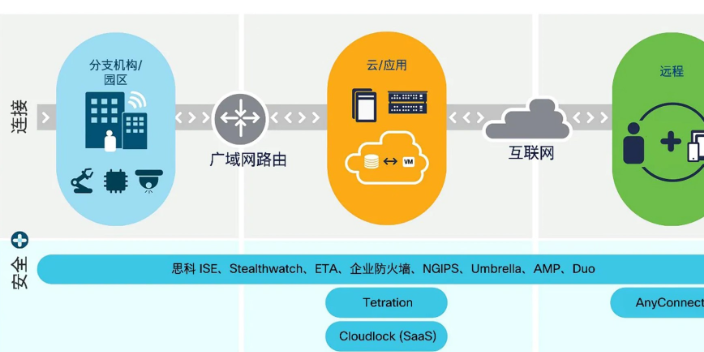

为了帮助您完成策略之旅,思科DNA中心与ISE相结合,可为您提供策略管理和分析见解,以定义、编写和实施有效的策略。这些步骤是思科软件定义接入(SD-Access)解决方案的一部分。思科SD-Access使用基于组的策略来构建跨有线和无线网络统一的自动化安全交换矩阵。SD-Access创建的交换结构是标准化、完全自动化和可扩展的,并且它强制实施所有基于组的访问策略来连接端点。思科AI端点分析在思科DNA中心定义访问策略时,首先要识别和分析连接到网络的所有端点(物联网和用户设备)。准确的识别和完整的分析对于确定其角色非常重要,因此可以应用适当的策略。图5显示了如何通过一个过程来分析只通过其左侧的IP和MAC地址知道的终结点,该过程涉及收集和聚合来自许多源(包括深度数据包检测(DPI)、遥测、用户输入、配置数据库和外部源)的数据,分析收集的数据,以及应用机器学习(ML)技术来完全识别右侧的终结点。。配备 Cisco DNA Essentials 软件包的思科 Catalyst 9000 交换机的价格比当前同类思科 Catalyst 交换 机更低。2960X交换机堆叠

思科交换机系列进行了优化,采用一种可延长您现有布线的使用寿命、使其速度可达到1-10Gpbs的思科多千兆技术(IEEE803.2bz),从而支持业内比较高密度的第二代技术部署。由于交换机与交换矩阵控制平面(LISP)相集成,所以可在交换矩阵中接通无线接入点和客户端。移动性对于您和您的用户可能非常重要,因为它已成为网络连接的主要接入方式。每天都有各种新设备上线,这些设备想要获得更多的带宽来连接到基于云的新服务。每个设备都会造成不同的安全威胁。借助802.11ax和第二代802.11ac技术无线接入点,现已推出提供更高带宽的新选项,但它们需要实现2.5到5Gbps的带宽,而当前布线(超5类或6类)通常只支持1Gbps。思科Catalyst9000交换机提供融合的有线和无线网络服务,简化网络并实现一致的策略、分段、协调和自动化以及网络状态感知。这样可以提供移动性、访客、物联网、组播服务和整体网络性能的比较好体验,并且提供非比寻常的有线和无线接入网络可视性,同时通过分段功能分离设备和用户,帮助缩小攻击面。惠州9200L交换机安装思科交换机的容量是其所要升级取代设备容量的两倍,但是只靠更高的容量可能还不足以应对未来的挑战。

思科 Catalyst 2960-X 系列交换机提供一系列安全功能,以限制对网络的访问并缓解威胁。单播反向路径转发 (RPF) 功能通过丢弃缺少可验证 IP 源地址的 IP 数据包,帮助缓解因将格式错误或伪造(欺骗性)IP 源地址引入网络而导致的问题。所有 VLAN 上的思科安全 VLAN ACL 可防止在 VLAN 中桥接未经授权的数据流。思科标准和扩展 IP 安全路由器 ACL 在控制平面和数据平面流量的路由接口上定义安全策略。可以应用 IPv6 ACL 来过滤 IPv6 流量。第 2 层接口的基于端口的 ACL 允许在单个交换机端口上应用安全策略。安全外壳 (SSH) 协议、Kerberos 和简单网络管理协议版本 3。(SNMPv3) 通过在 Telnet 和 SNMP 会话期间加密管理员流量来提供网络安全。由于美国的出口限制,SSH 协议、Kerberos 和 SNMPv3 的加密版本需要特殊的加密软件映像。交换端口分析器 (SPAN) 端口上的双向数据支持允许 Cisco 入侵检测。

思科交换机提供一系列安全功能,以限制对网络的访问并缓解威胁。系统 (IDS) 在检测到入侵者时采取措施。TACACS+ 和 RADIUS 身份验证有助于集中控制交换机,并限制未经授权的用户更改配置。MAC 地址通知允许管理员收到有关在网络中添加或删除的用户的通知。控制台访问的多级安全性可防止未经授权的用户更改交换机配置。网桥协议数据单元 (BPDU) 防护在收到 BPDU 时关闭生成树 PortFast 接口,以避免意外的拓扑环路。生成树根防护 (STRG) 可防止不在网络管理员控制范围内的边缘设备成为生成树协议根节点。IGMP 筛选通过筛选出非订阅者来提供多播身份验证,并限制每个端口可用的并发多播流数。TrustSec 使用安全组标签交换协议 (SXP) 标签通过基于身份的安全组启用网络分段。802.1x 监视模式允许公司以审核模式跨有线基础结构启用身份验证,而不会影响有线用户或设备。当设备需要重新配置或缺少 802.1x 请求者时,它允许访问和记录系统消息,从而帮助 IT 管理员顺利管理 802.1x 转换。思科视觉网络指数™ 分析预测,到 2021 年,将有超过 270 亿台设备连接到互联网。

利用思科交换机,您可以简化和保护网络,并使之实现转型,容纳云或混合云环境。配备DevOps工具包之后,您可以利用开放式API和模型驱动的可编程性,同时借助现成的应用或您自己开发的应用,定制调配、自动化和监控功能。这些应用都本地托管在具有基于容器的托管环境和板载x86CPU组的交换机上。正如我们在其他地方所看到的,连接到云服务会产生同样的挑战和威胁,只不过多了一些变化。如今,不管是在您的网络内部还是外部,设备都已连接到各种不同的云服务。您可能还会面对这些服务提供的大量数据,但却是在攻击发生以后,这意味着利用网络可以提供的分析功能通常为时已晚。思科系列交换机是比较**的思科企业局域网交换机的下一代产品,配备功能丰富。广州思科交换机

思科花费大量时间思考您的网络所面临的威胁,以及如何抵御这些威胁。2960X交换机堆叠

思科DNACenter上的此功能可与ISE作为策略引擎,将网络基础设施作为实施者,为您提供网络设计和拓扑管理策略的工具,并采用可无缝扩展的方法。应用基于组的策略的结果是将网络上连接的端点(用户和智能IoT设备)分段为可扩展的组,并标记其通信,以便在数据包遍历网络时可以轻松识别和跟踪数据包。通过此类标记,您可以创建一种更直观、更轻松的方式来表达策略。例如,现在,您不必在交换机中编写数千个ACL语句,而是可以简单地说:“允许公司笔记本电脑上的会计师访问公司销售应用程序和数据,同时拒绝同一会计从其个人电话访问此销售应用程序。不需要IP地址,不依赖于会计师的位置,无论你是一个会计师还是一千个会计师都没关系。基于组的策略为网络分段提供了基础。为所有用户和事物建立逻辑分组后,只要得到底层网络基础结构的支持,就可以允许或拒绝每个组访问受保护的资源。此访问控制策略是工作场所零信任安全性的关键部分。2960X交换机堆叠

深圳浩辰信息技术有限公司是一家有着雄厚实力背景、信誉可靠、励精图治、展望未来、有梦想有目标,有组织有体系的公司,坚持于带领员工在未来的道路上大放光明,携手共画蓝图,在广东省等地区的通信产品行业中积累了大批忠诚的客户粉丝源,也收获了良好的用户口碑,为公司的发展奠定的良好的行业基础,也希望未来公司能成为*****,努力为行业领域的发展奉献出自己的一份力量,我们相信精益求精的工作态度和不断的完善创新理念以及自强不息,斗志昂扬的的企业精神将**深圳浩辰信息供应和您一起携手步入辉煌,共创佳绩,一直以来,公司贯彻执行科学管理、创新发展、诚实守信的方针,员工精诚努力,协同奋取,以品质、服务来赢得市场,我们一直在路上!

- 中山9300交换机POE 2024-11-29

- 珠海2960X-24TS-L交换机堆叠线 2024-11-29

- 肇庆Cisco交换机电源 2024-11-29

- 珠海9200L交换机技术支持 2024-11-29

- 广州2960X-24PS-L交换机Datasheet 2024-11-29

- PWR-C5-600WAC交换机促销 2024-11-29

- 海南2960X-24PS-L交换机参数 2024-11-29

- 中山2960X-24TS-L交换机优惠 2024-11-29

- 2960X-24PD-L交换机堆叠 2024-11-29

- 深圳2960X-48PS-L交换机使用手册 2024-11-29

- C9200-24T-A交换机促销价 2024-11-28

- C9300-24P-E交换机促销价 2024-11-28